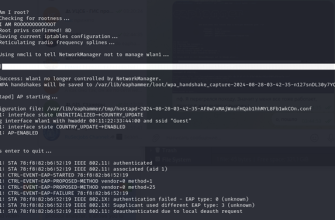

Криптоанализ и Атаки

Криптоанализ и Атаки Теория хешей с аутентификацией: как работает NMAC и

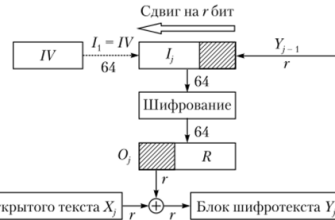

Применение в Криптографии

Применение в Криптографии Полное погружение в режимы работы блочных шифров: анализ

Криптоанализ и Атаки

Криптоанализ и Атаки Эллиптические кривые: Атаки на скрытые поля и их влияние

Криптоанализ и Атаки

Криптоанализ и Атаки Теория распределения ключей: Как работает протокол

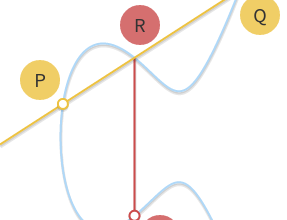

Теория Эллиптических Кривых

Теория Эллиптических Кривых Асимметричное шифрование: теория Гольдвассера-Микали

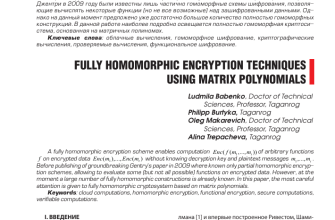

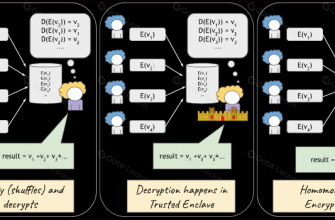

Применение в Криптографии

Применение в Криптографии Гомоморфное шифрование: Почему точность — это главная

Применение в Криптографии

Применение в Криптографии Теория хешей: как работает конструкция Sponge и почему

Теория Эллиптических Кривых

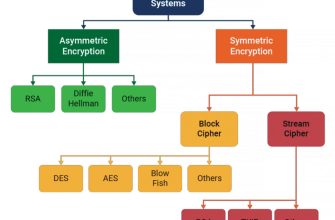

Теория Эллиптических Кривых Асимметричное шифрование: Теория Диффи-Хеллмана, Как

Теория Эллиптических Кривых

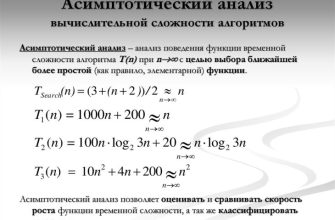

Теория Эллиптических Кривых Анализ сложности дискретного логарифма: разбор криптографической

Поля в Криптографии

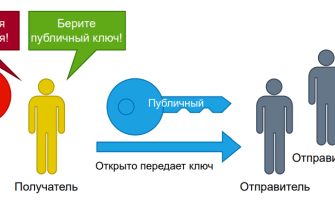

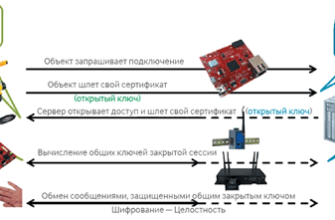

Поля в Криптографии Протоколы обмена ключами: как обеспечить безопасность

Криптоанализ и Атаки

Криптоанализ и Атаки Эллиптические кривые: Тайны рациональных чисел и их

Применение в Криптографии

Применение в Криптографии Квантово-устойчивая криптография: Хеширование — ключ

Применение в Криптографии

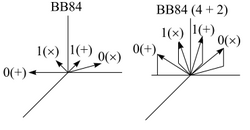

Применение в Криптографии Квантовое распределение ключей: секреты протокола BB84

Применение в Криптографии

Применение в Криптографии Невероятный мир ZKP: как скрыть правду, не потеряв

Поля в Криптографии

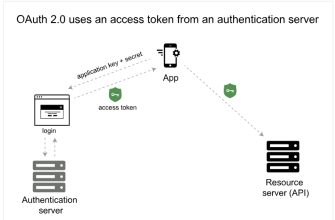

Поля в Криптографии Протоколы аутентификации на основе хешей (HMAC): как

Поля в Криптографии

Поля в Криптографии Тайна прозрачности: как теория Zero-Knowledge Proof

Применение в Криптографии

Применение в Криптографии Использование хешей для PRF: Современное руководство

Поля в Криптографии

Поля в Криптографии Протокол Сеймура-Уилли: как обеспечить безопасное обмена

Криптоанализ и Атаки

Криптоанализ и Атаки Эллиптические кривые: Угрозы и атаки на поля в криптографии

Криптоанализ и Атаки

Криптоанализ и Атаки Эллиптические кривые: Теория над полями Галуа — ключ

Криптоанализ и Атаки

Криптоанализ и Атаки Эллиптические кривые: Тайны рациональных чисел и их

Криптоанализ и Атаки

Криптоанализ и Атаки Эллиптические кривые: секреты криптоанализа и их значение

Криптоанализ и Атаки

Криптоанализ и Атаки Эллиптические кривые: революция в мире цифровых денег

Криптоанализ и Атаки

Криптоанализ и Атаки Эллиптические кривые: разбираемся, что скрыто за понятиями

Криптоанализ и Атаки

Криптоанализ и Атаки Эллиптические кривые: Построение над полями характеристики

Криптоанализ и Атаки

Криптоанализ и Атаки Эллиптические кривые: Построение над полями Галуа и